802.11 Network Structures: Difference between revisions

Jump to navigation

Jump to search

| Line 668: | Line 668: | ||

[[Image:ack.png]] |

[[Image:ack.png]] |

||

==== |

====Transfer von Daten ==== |

||

=====Prinzipien ===== |

=====Prinzipien ===== |

||

======Broadcast Data, Multicast Data und Management Frames ====== |

|||

* Management: Beacon, Probe Request, IBSS ATIM |

|||

| ⚫ | |||

* Datenaustausch ohne ACK's, keine Fragmentation: NAV = 0 |

|||

1.4.6.1.3 PowerSave Sequenzen 31 |

|||

[[Image:nonav.png]] |

|||

| ⚫ | |||

* IEEE-Jargon: directed data |

|||

* müssen ge'ACK'ed werden |

|||

* Fall 1: basic ACK, final fragment (oder keine Fragmentation): |

|||

[[Image:uninograf.png]] |

|||

* Fall 2: Fragmentation: |

|||

[[Image:unifrag.png]] |

|||

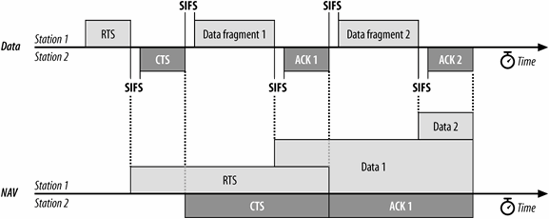

* Fall 3: RTS/CTS: |

|||

[[Image:unirtscts.png] |

|||

* Fall 4: RTS/CTS mit Fragmentation: |

|||

[[Image:unirtsctsfrag.png]] |

|||

=====Data frames ===== |

|||

=====Distribution ===== |

=====Distribution ===== |

||

=====Integration |

=====Integration bzw. Einkapselung von Ethernet Frames ===== |

||

======Prinzip====== |

|||

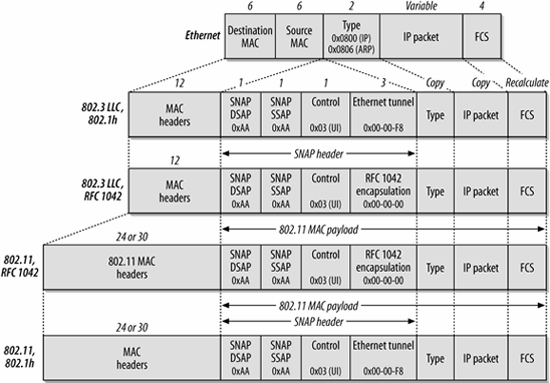

* 802.11 als 802 link layer, kann alle network-layer Protokolle kapseln |

|||

| ⚫ | |||

* benötigt 802.2 LLC Kapselung |

|||

wireless2wired 35 |

|||

wired2wireless 35 |

|||

* 2 Methoden des Verpackens: |

|||

** 802.1H (auch „tunnel encapsulation“) |

|||

** RFC 1042 (auch „IETF encapsulation“) |

|||

* beide Abkömmlinge des 802.2 Sub-Network Access Protocol (SNAP) |

|||

* welche Methode wird gewählt? |

|||

** ursprünglich APs mit Auswahlmöglichkeit |

|||

** heute eher Übernahme von Microsofts Variante (die sogar im Zertifizierungsprogramm der WiFi Alliance als Test vorkommt) |

|||

** AppleTalk und IPX via 802.1H |

|||

** andere via RFC 1042 |

|||

[[Image:ethencap.png]] |

|||

| ⚫ | |||

[[Image:bridging.png]] |

|||

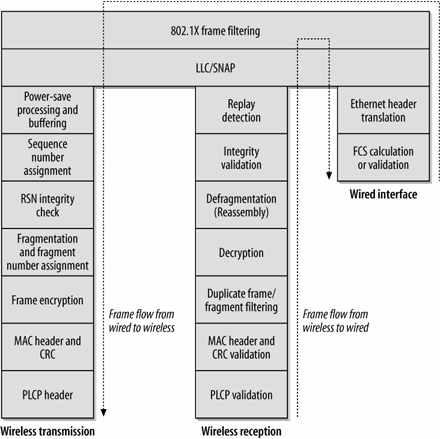

======wireless -> wired ====== |

|||

# Frame wird empfangen, Integritätscheck (physical layer check und FCS) |

|||

# Check ob weiterverarbeitet werden soll |

|||

** Frames an AP haben dessen MAC (BSSID) im 1.Adressfeld, andere MAC's sollten verworfen werden |

|||

** Duplikate werden verworfen |

|||

# Entschlüsseln von LinkLayer-Verschlüsselung |

|||

# Defragmentation |

|||

** fragmentierte Frames müssen insgesamt auf Integrität gecheckt werden |

|||

# MAC Header muss übersetzt werden |

|||

## 802.11-Zieladresse(3. Adressfeld) -> Ethernet-Zieladresse |

|||

## 802.11-Senderadr.(2. Adressfeld) -> Ethernet-Senderadresse |

|||

## Ethernet-Type-Code wird aus SNAP-Header in Ethernet-Frame kopiert; wenn Ethernet selbst SNAP benutzt, so kann kompletter SNAP-Header kopiert werden |

|||

## evtl. QoS-Flags für Verkehr aus Funknetzen im Ethernet-Frame setzen |

|||

# FCS wird für Ethernet neu berechnet |

|||

# Frame wird via Ethernet übertragen |

|||

======wired -> wireless ====== |

|||

# Frame wird empfangen, Ethernet-FCS-Check |

|||

# Check ob Frame an Station assoziiert am AP gerichtet ist |

|||

# SNAP Header wird dem Ethernet-Frame vorangestellt |

|||

** höherleveliges Paket wird mit SNAP Header umschlossen |

|||

** Type-Code wird aus Ethernet-Type-Code-Feld kopiert |

|||

** wenn Ethernet auch SNAP-Kapselung fährt, so kann komplettes SNAP-Paket benutzt werden |

|||

# Frame wird für Übertragung bereitgestellt -> Transmit-Queue |

|||

# Frame erhält Sequence Number |

|||

** Integritätscode wird generiert |

|||

** evtl. Fragmentierung, Zuweisung von Fragmentnummern |

|||

# Frame wird evtl. verschlüsselt |

|||

# 802.11 MAC Header wird gebaut |

|||

## Ethernet-Zieladresse -> 802.11-Zieladresse (1. Adressfeld) |

|||

## BSSID -> 2. Adressfeld (als Sender des Frames im WLAN) |

|||

## Ethernet-Quelladresse -> 802.11-Quelladresse (3. Adressfeld) |

|||

## Dauer der Übertragung -> Durationfeld |

|||

## Flags im Frame Control-Feld werden gesetzt |

|||

# FCS wird für 802.11 neu berechnet |

|||

# Frame wird via 802.11 übertragen |

|||

====Misc. stuff ==== |

====Misc. stuff ==== |

||

Revision as of 19:06, 17 October 2006

Traditional 802.11

- 802.11 =

- „wireless ethernet“

- Wi-fi (from Wi-Fi Alliance, wireless fidelity)

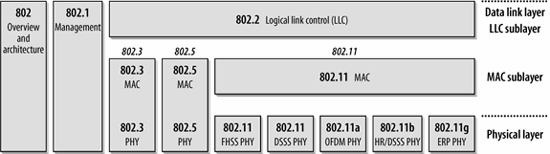

IEEE 802.11 as part of IEEE 802

- IEEE 802.11x =

- IEEE = Institute of Electronics and Electrical Engineers

- 802 = project group (Entwicklung von LAN-Standards)

- 11 = working group (Entwicklung eines wireless-LAN Standards)

- x = task groups

- erstmalige Spezifikation 1997, Änderungen 802.11-1999, 802.11-2003

- the 802.11 Task Groups:

| 802.11 | First standard (1997). Specified the MAC and the original slower frequency-hopping and direct-sequence modulation techniques. |

| 802.11a | Second physical layer standard (1999), but products not released until late 2000. |

| 802.11b | Third physical layer standard (1999), but second wave of products. The most common 802.11 equipment as the first book was written. |

| TGc | Task group that produced a correction to the example encoding in 802.11a. Since the only product was a correction, there is no 802.11c. |

| 802.11d | Extends frequency-hopping PHY for use across multiple regulatory domains. |

| TGe (future 802.11e) | Task group producing quality-of-service (QoS) extensions for the MAC. An interim snapshot called Wi-Fi Multi-Media (WMM) is likely to be implemented before the standard is complete. |

| 802.11F | Inter-access point protocol to improve roaming between directly attached access points. |

| 802.11g | Most recently standardized (2003) PHY for networks in the ISM band. |

| 802.11h | Standard to make 802.11a compatible with European radio emissions regulations. Other regulators have adopted its mechanisms for different purposes. |

| 802.11i | Improvements to security at the link layer. |

| 802.11j | Enhancements to 802.11a to conform to Japanese radio emission regulations. |

| TGk (future 802.11k) | Task group to enhance communication between clients and network to better manage scarce radio use. |

| TGm | Task group to incorporate changes made by 802.11a, 802.11b, and 802.11d, as well as changes made by TGc into the main 802.11 specification. (Think "m" for maintenance.) |

| TGn (future 802.11n) | Task group founded to create a high-throughput standard. The design goal is throughput in excess of 100 Mbps, and the resulting standard will be called 802.11n. |

| TGp (future 802.11p) | Task group adopting 802.11 for use in automobiles. The initial use is likely to be a standard protocol used to collect tolls. |

| TGr (future 802.11r) | Enhancements to roaming performance. |

| TGs (future 802.11s) | Task group enhancing 802.11 for use as mesh networking technology. |

| TGT (future 802.11T) | Task group designing test and measurement specification for 802.11. Its results will be standalone, hence the uppercase letter. |

| TGu (future 802.11u) | Task group modifying 802.11 to assist in interworking with other network technologies. |

- Beziehung von 802.11 zum ISO/OSI-Modell:

- IEEE 802 Spezifikationen beziehen sich nur auf 2 untersten OSI-Layer -> Physical + Data Link Layer

- = MAC + PHY (physical) Komponente

- physical Layers:

- FHSS – frequency-hopping spread-spectrum

- DSSS – direct-sequence spread-spectrum

- mit 802.11b -> HR/DSSS – high-rate DSSS

- mit 802.11a -> OFDM – orthogonal frequency division multiplexing

- 802.11g abwärts-kompatibel zu b, nutzt ausserdem auch OFDM

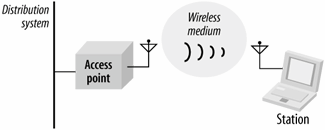

Structure of a wireless network

- Stationen

- Computer im WLAN

- Access Points

- Bridges: Station <-> Station bzw Station <-> Externe Hosts

- ursprünglich ein Gerät, neuerdings auch „thin“ APs und AP-Controller

- Drahtloses Medium

- DS – Verteilungssystem

Types of Networks

Es gibt mehrere Arten, die Unterschiede aufweisen und teilweise voneinander abhängen.

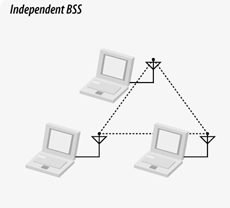

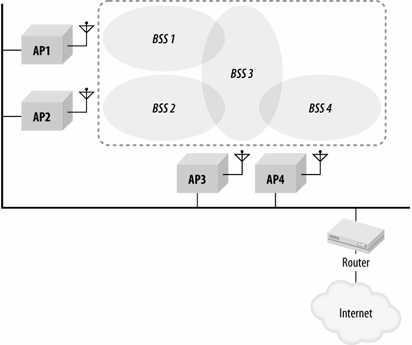

Grundlage eines wireless LAN ist das BSS:

- Gruppe von Stationen, die miteinander kommunizieren

- Kommunikation innerhalb der BSA (Basic Service Area), durch Ausbreitungseigenschaften der Funkstrahlen definierter Raum.

Independent BSS (IBSS, Ad-Hoc networks)

- direkte Kommunikation der Stationen

- typischerweise für wenige Stationen bzw. geringen Zeitraum etabliert

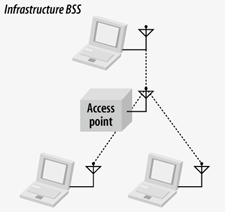

Infrastructure BSS

- erfordert Benutzung eines AP, jegwede Kommunikation erfolgt über diesen AP

- BSA ist damit als Bereich definiert, in dem mit dem AP kommuniziert werden kann

- damit 2 Hops für Kommunikation von Station zu Station

- Unabhängigkeit von vielen Positionsvektoren (zu den anderen Stationen), nur noch abhängig von Pos. zum AP

- Möglichkeit eines Power-save Modus der Stationen (kurzzeitig PowerOff an den Stationen, AP puffert Frames)

- Association am AP

- novum: multi-BSS oder „virtual APs“

- ein AP bedient mehrere BSS, ESS (mit jeweiliger SSID)

- Abbilden auf VLANs

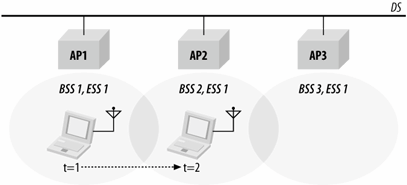

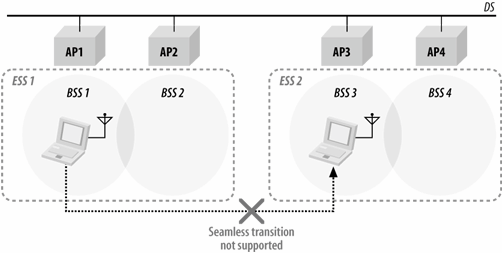

ESS

- Erweiterung von BSS's, diese werden zu einem ESS zusammengefasst

- jeder AP, der ein BSS in einem ESS bedient, kommuniziert mit den anderen BSS's über ein Backbone-Netzwerk

- Identifikation eines ESS über die SSID (Service Set Identifier = network name)

- sind höchst-levelige Abstaktion in 802.11 Netzwerken

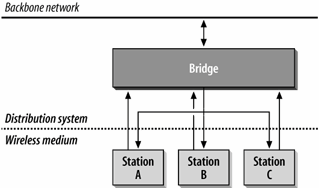

Distribution system

- wenn mehrere APs verbunden sind um ein Netz zu formen kümmert sich dieses um deren Kommunikation

- basiert meist auf Ethernet

- verbindet APs zu einem ESS (DS = logische Komponente in 802.11)

- einhaltet das Backbone-Netzwerk, benötigt jedoch mehr

- Bridge zwischen Wireless Network und Backbone Network

- Inter-Access Point Kommunikation

- jeder AP muss über die Assoziationen aller APs Bescheid wissen

- IAPP – inter-AP-protocol, meist über Backbone-Netzwerk

- IAPP im IEEE 802.11F, wurde jedoch kaum umgesetzt (mittlerweile zurückgezogen) -> zu finden sind oftmals proprietäre Protokolle.

- WDS – wireless distribution system

- das drahtlose medium selbst als DS

- „wireless bridge“

Using the MAC

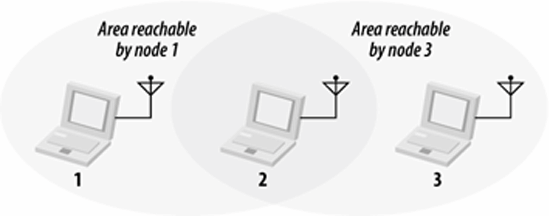

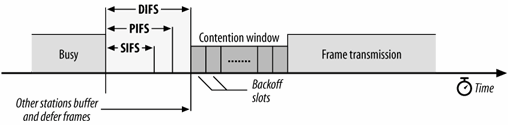

CSMA/CA

- CSMA/CA – carrier sense multiple access with collision avoidance

- Ethernet nutzt CSMA/CD – collision detection

- Unterschied rührt vom benutzten Medium her

- 1 will an 2 funken, bemerkt, dass in seinem Funkbereich alles frei ist und funkt

- jedoch kann 3 ständig funken und damit den Empfang von 2 beeinträchtigen, ohne dass 1 das merken kann

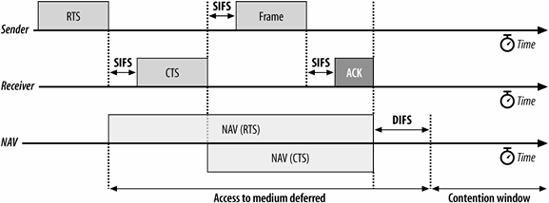

- RTS (request to send) und CTS (clear to send)

- Sender sendet RTS an seinen gesamten Funkbereich und fordert andere Stationen zur Stille auf

- Empfänger sendet daraufhin CTS an seinen gesamten Funkbereich, selber Effekt

- damit sind beide Funkbereiche bereit für Übertragung

- nach RTS/CTS muss jeder Frame geACK'ed werden

- RTS/CTS ist optional, wird meist in Hochverkehrsbereichen benutzt

- oft auch dort unnötig, da die Dichte an APs sehr hoch, damit hört jede Station in einem BSS jede andere

- Aktivierung über WNIC-Treiber (RTS threshold, grenzwertige Framelänge, ab der Bereiche gecleared werden)

DCF, PCF, NAV

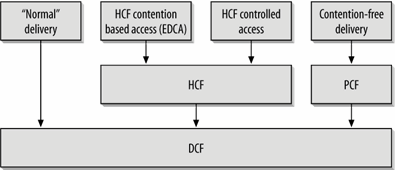

MAC-Zugriffsmodi: Coordination Functions

- Zugriff wird kontrolliert durch Coordination Functions:

- DCF – distributed coordination function

- Standard CSMA/CA

- vor Sendung eines Frames lauschen, ob Medium frei

- wenn Frame übertragen wurde, warten alle Stationen im BSS ein zufälliges Intervall (Minimum ist festgelegt), bis sie senden

- verhindert (fast sicher) gleichzeitiges Senden, was einzige Möglichkeit der Kollision birgt

- PCF – point coordination function

- konkurrenzfreie Koordination, gewährleistet QoS

- selten implementiert

- sog. Point Coordinator verwaltet den tokenbasierten Ansatz

- gibt Sendetoken an jede Station einzeln

- nicht jede Station muss PCF unterstützen

- nach einer CFP (contention-free period) kommt eine contention-period in der wie bei DCF gearbeitet wird

- in der CFP können nicht-PCF-Stationen nicht senden, da Dauer der Tokenübergabe geringer als minimale Wartezeit bei DCF

- HCF – hybrid coordination function

- hybrider Ansatz der beiden oben genannten

- noch nicht voll standardisiert, wird jedoch Teil von 802.11e

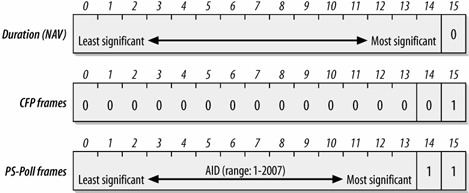

Timing beim Zugriff auf das MAC: NAV

- virtuelles Carrier Sensing

- jeder Frame enthält Angaben, wie lang seine Übertragung und die folgender Pakete (inkl. ACKs) dauert

- Stationen lesen den Wert und warten entsprechend

Interframe Spacing

- SIFS < PIFS < DIFS

- short interframe space (SIFS)

- kürzestes Intervall nach Framesendung, für high-priority Verkehr

- PCF interframe space (PIFS)

- DCF interframe space (DIFS)

- extended interframe space (EIFS)

- nicht festgelegte Dauer

- für Fehler in der Übertragung

Network operations and services

Network services overview

- 802.11 definiert Dienste, die Netzwerke anbieten müssen:

- Distribution:

- Kommunikation von Stationen mit anderen Stationen oder externen Hosts

- Integration

- von 802.11-Netzwerken in Andere und umgekehrt

- Assoziation

- „Registration“ am AP, notwendig für Datenverkehr

- entspr. „Kabel einstecken“ in LANs

- angestoßen von Stationen

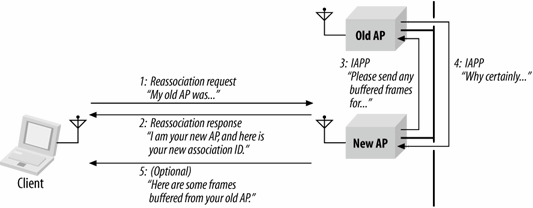

- Reassoziation

- bei Transition einer Station zw. BSS's im selben ESS

- Disassoziation

- Authentifzierung

- authentifizieren eines Benutzers im WLAN

- soll „physikalische Sicherheit“ eines verkabelten Netzes ersetzen

- Deauthentifizierung

- Vertraulichkeit (confidentiality)

- Verschlüsselung der Daten

- MSDU delivery == MAC Service Data Unit delivery

- einfach Datenverkehr zw. Stationen und APs

- Spektrenverwaltung (Transmit Power Control, Dynamic Frequency Selection nach 802.11h) (nur in Europa)

- Distribution:

- davon Stations-seitig (von Stationen und APs angeboten):

- Frame-Zustellung

- (De)Authentifizierung

- Vertraulichkeit

- Spektrenverwaltung (TPC, DFS)

- Distributionssystem-seitig (verbinden APs zu einem DS):

- Integration (von wired und wireless Netzen)

- Distribution

- Managen von Assoziationen (Assoz., Reassoz., Disassoz.)

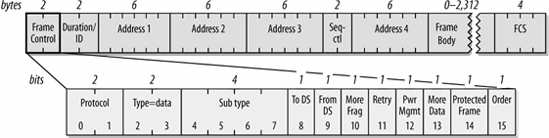

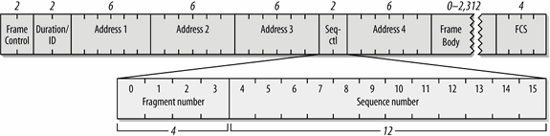

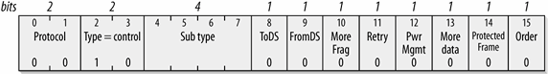

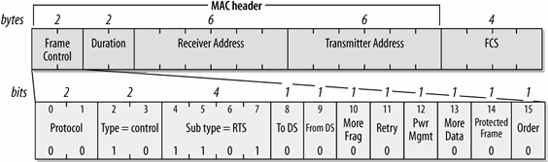

Frame Format

Frame Arten

- Data- und Control Frames für Auslieferung von Daten und Kontrolle des Datenflusses

- Data Frames

- Transport von Daten

- Control Frames

- AreaClearing functions

- channel acquisition

- carrier sensing

- ACKs

- Management Frames

- supervisory functions

- join, leave network; move assocs

Frame Fragmentation

- nötig, weil:

- große Frames sonst nicht „aufs Medium passen“

- Durchsatz in belasteten Umfeldern erhöht werden kann

- fragmentiert werden Pakete größer als fragmentation threshold

- dieser festgelegt durch Admin bzw. verringert von jeder Station

- Fragmente eines Frames haben:

- selbe Frame Sequence Number

- inkrementelle Fragment Number

- RTS/CTS und Fragmentation

- Thresholds für RTS/CTS und Fragmentation meist gleich

- bei Fragment Bursts wird RTS/CTS angewendet

allg. Format

- enthält einige typische Felder _nicht_

- Präambel ist Teil des physischen Layer

- Type/Length werden im Datenteil gekapselt

- 4 Adressfelder, die nicht immer genutzt werden

- Frame Control Field:

- Protocol:

- bisher nur 00 definiert, weitere für evtl. spätere 802.11 Revisionen

- Type & Subtype:

- Protocol:

| Subtype value | Subtype name |

| Management frames (type=00) | |

| 0000 | Association request |

| 0001 | Association response |

| 0010 | Reassociation request |

| 0011 | Reassociation response |

| 0100 | Probe request |

| 0101 | Probe response |

| 1000 | Beacon |

| 1001 | Announcement traffic indication message (ATIM) |

| 1010 | Disassociation |

| 1011 | Authentication |

| 1100 | Deauthentication |

| 1101 | Action (for spectrum management with 802.11h, also for QoS) |

| Control frames (type=01) | |

| 1000 | Block Acknowledgment Request (QoS) |

| 1001 | Block Acknowledgment (QoS) |

| 1010 | Power Save (PS)-Poll |

| 1011 | RTS |

| 1100 | CTS |

| 1101 | Acknowledgment (ACK) |

| 1110 | Contention-Free (CF)-End |

| 1111 | CF-End+CF-Ack |

| Data frames (type=10) | |

| 0000 | Data |

| 0001 | Data+CF-Ack |

| 0010 | Data+CF-Poll |

| 0011 | Data+CF-Ack+CF-Poll |

| 0100 | Null data (no data transmitted) |

| 0101 | CF-Ack (no data transmitted) |

| 0111 | CF-Ack+CF-Poll (no data transmitted) |

| 1000 | QoS Datac |

| 1001 | QoS Data + CF-Ackc |

| 1010 | QoS Data + CF-Pollc |

| 1011 | QoS Data + CF-Ack + CF-Pollc |

| 1100 | QoS Null (no data transmitted)c |

| 1101 | QoS CF-Ack (no data transmitted)c |

| 1110 | QoS CF-Poll (no data transmitted)c |

| 1111 | QoS CF-Ack+CF-Poll (no data transmitted)c |

- ToDS, FromDS:

- geben an, ob ein Frame fürs DS bestimmt ist

- in Infrastruktur-Netzen ist immer eins von beiden gesetzt

- FromDS, ToDS = 0

- Management und Control-Frames

- Daten-Frames in einem IBSS

- FromDS = 1, ToDS = 0

- Daten-Frames, die für WLAN Station bestimmt sind

- FromDS = 0, ToDS = 1

- Daten-Frames, die von WLAN Station kommen

- FromDS, ToDS = 1

- Daten-Frames in einer „Wireless Bridge“

- More Fragments

- wie in IP

- 1 = es kommen weitere Fragmente

- wird nur von einigen Managementframes und großen Daten-Frames verwendet, meist ist Daten-Frame-Größe = Ethernet-Frame-Größe

- Retry

- 1 = dieser Frame ist eine Sendewiederholung

- Power Management

- 1 = Station geht nach atomarem Frame-Austausch in Powersave-Modus

- niemals gesetzt bei Frames vom AP

- More Data

- 1 = es liegen weitere gepufferte Frames im AP vor

- wird nur bei Frames verwendet, die an Powersave-Stationen geschickt werden

- Protected Frame

- 1 = Frame wird durch Link-Layer-Sicherheitsprotokolle geschützt

- Order

- 1 = strikte Ordnung ist aktiv

- Frames und Fragmente können sonst auch ungeordnet übertragen werden

- ToDS, FromDS:

- Duration/ID Field:

- Duration

- setzt NAV in allen Stationen im BSS (siehe NAV)

- Wert in Mikrosekunden (10-6)

- CFP – contention-free period

- bei Verwendung von PCF

- Wert = 32768, wenn als NAV interpretiert (für Stationen, die eine Beacon-Sendung verpasst haben, in der CFP eingeleitet wird ... diese werden dann sehr lang)

- PS-Poll Frames

- wird von schlafenden Stationen gesendet, die gerade aufwachen

- AID gibt Assoziations-ID an -> gibt an, zu welchem BSS die Station gehört (falls im Schlaf BSS-Transition)

- Duration

(diese wird bei Assoziation vom AP bezogen)

- nur Werte von 1 – 2007, alle anderen sind reserviert

- 4 Adressfelder

- enthalten 48Bit MAC Adressen

- je nach Netzwerktyp und Datenrichtung verwendet (nach ToDS, FromDS):

| Function | ToDS | FromDS | Address 1 (receiver) | Address 2 (transmitter) | Address 3 | Address 4 |

| IBSS | 0 | 0 | DA | SA | BSSID | Not used |

| To AP (infra.) | 1 | 0 | BSSID | SA | DA | Not used |

| From AP (infra.) | 0 | 1 | DA | BSSID | SA | Not used |

| WDS (bridge) | 1 | 1 | RA | TA | DA | SA |

- verschiedene Zwecke:

- Zieladresse:

- wie Ethernet, gibt finalen Empfänger an

- für Station -> AP: MAC-Adresse des Hosts im Backbone (zb Router)

- Empfängeradresse:

- für AP -> Station: = Zieladresse

- für Station -> AP: MAC-Adresse des AP

- Quelladresse:

- gibt Quellstation an

- Transmitter-Adresse

- MAC-Adresse des WNICs, der Frame überträgt

- wird nur bei Wireless Bridges benutzt

- BSSID

- wird genutzt um verschiedene WLANs im selben Bereich zu unterscheiden

- in Infrastruktur-Netzen: BSSID = MAC des APs

- in ad-hoc-Netzen: zufällig generiert mit Universal/Local-Bit gesetzt (vermeidet Konflikt mit phys. MAC-Adressen)

- Zieladresse:

- verschiedene Zwecke:

- Sequence Control Field:

- benutzt für Defragmentation und zum Verwerfen doppelter Frames

- nicht benutzt in Control-Frames

- sequence number

- 0 – 4095

- beginnt bei 0 und wird pro highlevel-Paket um 1 inkrementiert

- bleibt gleich bei erneuter Sendung und Fragmenten eines Pakets

- fragment number

- gibt Nummer des Fragments an

- Frame body

- kapselt higher-level Daten

- eigentlich maximal 2304 Bytes

- tatsächlich muss mehr transportiert werden können um Sicherheitsprotokolle und QoS zu erlauben

- inkl. 802.2 LLC header bleiben dann 2296 Bytes Payload

- es gibt weiterhin kein Typfeld, dass das gekapselte Protokoll angibt -> weiterer Header am Anfang des Payload benötigt

- Frame Check Sequence – FCS

- CRC (cyclic redundancy check) zur Überprüfung des Inhalts

- enthält alle Felder des MAC-Headers und der Payload

- eigentlich gleich dem 802.3-Feld, jedoch andere MAC-Header

- zwingt APs zur Neuberechnung

Management

Management-Frames übernehmen Funktionen, die bei wired-Netzen physikalisch umgesetzt sind.

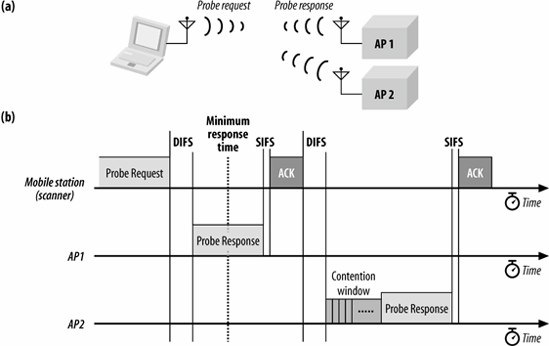

Scanning a Network: Probes and Beacons

- Parameter fürs Scannen:

- BSS Type (independent, infrastructure)

- BSSID (individual, broadcast for all)

- SSID oder ESSID (specific network name, broadcast for all)

- scan type (active, passive)

- channel list (or hop pattern for freq. hopping networks)

- probe delay

- minChannelTime, maxChannelTime

Passive Scanning

- jeden Channel eine bestimmte Zeit belauschen

- auf Beacons warten, diese enthalten alle relevanten Werte

- hidden SSID's:

- verhindern passives Scannen, da die SSID nicht mehr in den Beacons übermittelt wird

- wird jedoch in Probe Responses gesendet -> Active Scanning

Active Scanning

- für jeden Channel einzeln durchzuführen:

- Channel abhören, bis Paket eintrifft oder probe delay timer abläuft

- trifft Paket ein, so ist Channel in Benutzung und kann geprobed werden

- Probe Request senden

- minChannelTime abwarten

- wenn nix passiert, dann ist Channel nicht in Benutzung

- wenn Frames verkehren, dann warte bis maxChannelTime und werte jede Probe Response aus

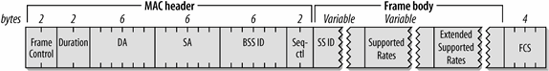

Beacon Frame

- zeigt Existenz eines Netzwerks an

- werden regelmäßig (in Infrastr. von APs) gesendet

- enthalten Parameter zur Konfiguration für möglichen Netzwerkzugang für Clients

- Felder:

- Capability Info:

- ESS/IBSS – exclusive: infrastruktur oder ad-hoc

- privacy – WEP oder nicht?

- SSID – Netzwerkname = String, max 32 chars

- FH – für FrequencyHopping Networks

- DS – Channel Nummer für direct sequence networks

- CF – für contention free

- TIM – traffic indication map, benutzt bei power-save-mode

- Channel Switch – für Umschalten des Kanals

- Quiet – Stilllegung des Channels für Maßnahmen bei Radar

- TPC – Transmit Power Control, fordert Funkverbindungsmanagementinfos an

- ERP – für 802.11g, Extended Rate PHY

- Extended Rates erweitert Supported Rates Feld -> Auskunft über mögliche Datenraten

- RSN – robust security network

- Angabe von Cipher-Algorithmen, z. B .:

- WEP-40

- TKIP

- CCMP

- WEP-104

- authentication types:

- 802.1X or PMK caching

- Pre-shared key

- Angabe von Cipher-Algorithmen, z. B .:

- Capability Info:

Probe Request Frame

- geben Auskunft über die Möglichkeiten des Clients

- versehen mit SSID eines Netzes oder broadcast SSID für alle Netze

Probe Response Frame

- gleicher Aufbau wie Beacon-Frame

Joining a network

Folgende Schritte:

- Authentication bzw. Pre-Authentication

- Association

802.11 Authentication

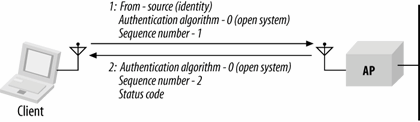

- Open-System Authentication:

- garantiert in keiner Weise Sicherheit, diese muss auf Basis dieser Auth aufgebaut werden

- Anfrage vom Client an AP via Management Frame Typ: Authentication

- Antwort via selbem Frametyp

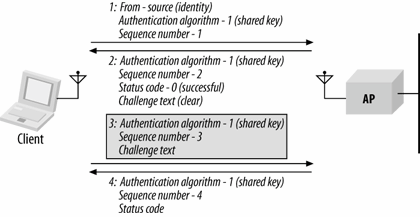

- Shared-Key Authentication:

- benutzt WEP

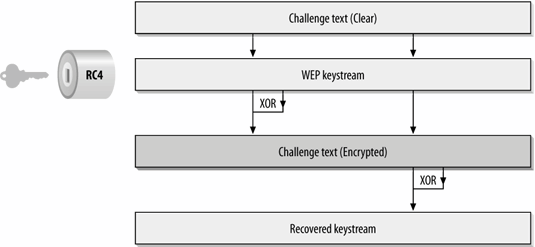

- Challenge wird Cleartext an Client gesendet, dieser verschlüsselt diesen mit WEP-Key und sendet ihn zurück an AP

- diese Methode ist allerdings recht verwundbar:

- Challenge Cleartext und Challenge Encrypted können belauscht werden

- aus beiden kann der benutzte Keystream generiert werden:

- diese Methode ist allerdings recht verwundbar:

- ermöglicht zwar nicht die Generation des WEP-Keys aus dem Keystream, dennoch kann sich Attacker authentifizieren

- kann keine Datenpakete behandeln, da denen anderer Keystream zugrunde liegt

Preauthentication

- wird benutzt um Assoziation zu beschleunigen

- Auth vor Assoc ... vor allem bei Reassoc wird hiermit deutliches Lag verhindert

- 802.11 regelt nicht, wann authentifiziert und wann assoziiert werden muss -> auth kann lang vor assoc passieren

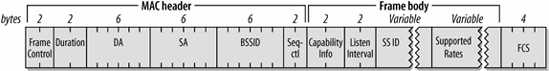

Association Procedure

- wenn auth abgeschlossen kann assoc stattfinden:

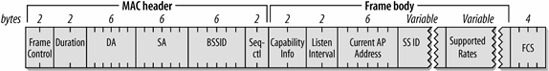

- Association Request Frame:

- AP prüft CapInfo, SSID und Supported Rates; diese müssen stimmen, damit Station assoziiert werden kann.

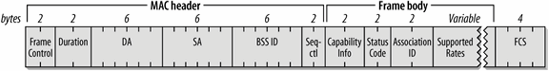

- Association Response Frame:

Reassociation procedure

- Reassociation Request Frame:

Mobility support: Transitions

Transitionsarten in 802.11:

- Keine Transition (ist eben keine Transition, aber in 802.11 vereinbart)

- BSS Transition:

- Stationen prüfen ständig Signalstärke und Verbindungsqualität zu allen APs

- findet sich ein „besserer“ AP im ESS, so kann Transition stattfinden (je nach signalstärke, verlorenen paketen etc)

- um neuen AP ausfindig zu machen, existieren zwei verfahren, beide können aktiv oder passiv ausgeführt werden:

- aktiv:

- Client sendet probe-frames auf allen Kanälen

- aktiv:

- passiv:

- Client verweilt länger pro kanal, um beacon-frames der AP's zu empfangen --> langsamer & stromsparender

- passiv:

- AP-Erkennung vor Transition:

- Client sucht sich vor transition ziel-AP aus

- Nachteil: client kann während der AP-Suche keine Nutzdaten empfangen oder senden

- AP-Erkennung vor Transition:

- AP-Erkennung während Transition:

- Client sucht neuen AP nach Deassoziation vom alten

- Nachteil: transition dauert länger (wg. AP-Suche)

- AP-Erkennung während Transition:

- innerhalb eines ESS wird MAC-Layer-Mobility unterstützt

- benötigt Kooperation der APs (ist jedoch in 802.11 nicht konkret festgehalten) --> propietäre protokolle

- benötigt OSI-Layer-2-Verbindung der APs (Verbindung darf nicht gerouted sein)

- bei Roaming Datenverlust wahrscheinlich, muß von höheren Schichten abgefangen werden

- innerhalb eines ESS wird MAC-Layer-Mobility unterstützt

- ESS Transition:

- wird nicht unterstützt, d.h. es ist zwar möglich das ESS zu wechseln, jedoch werden dabei vorhandene Verbindungen unterbrochen

- Abmeldung im ESS1, Anmeldung im ESS2 (Verfahren zb Mobile-IP)

Vertraulichkeit und Zugangskontrolle

Da das Medium im Gegensatz zu Kabelnetzen offen für alle ist, wird eine Möglichkeit benötigt, die Vertraulichkeit und Echtheit von Datenverkehr sicherzustellen...

WEP

- manuell verteilte Schlüssel, dyn. verteilte & damit leichter zu administrierende nicht vorgesehen (teilweise jedoch trotzdem implementiert (Dynamic WEP) )

- gilt mittlerweile als „geknackt“

- allerdings geringer Rechenaufwand --> für schwachbrüstige Geräte immer noch Alternative

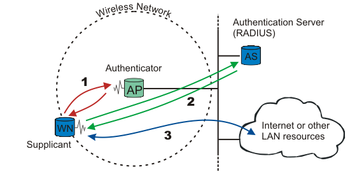

802.11i

- neuer Verschlüsselungs-Ansatz

- Temporal Key Integrity Protocol TKIP

- Schlüssel ändert sich je übertragene 10kB

- CCMP (Counter Mode with CBC-MAC) auf Basis von AES ersetzt inherent unsicheres WEP

- Authentication über 802.11X oder PSK (Pre-Shared-Keys)

- PSK: vorher manuell verteilter Schlüssel (Rückwärtskompatibilität, kleine Netze)

- 802.11X:

- Authentifizierung über Authenticator, der mittels RADIUS-Server (Remote Authentication Dial-In User Service) die durch Supplicant übermittelten Authentifizierungsinformationen prüft und gegebenenfalls Zugriff auf durch Authenticator angebotenen Dienste zulässt

- RADIUS emöglicht zentrale Benutzer-Administration

- basiert auf EAP (Extensible Authentication Protocol), das verschiedene Authentifizierungs-Methoden anbietet

- WPA:

- noch WEP, allerdings mit TKIP

- WPA2: vollständige Implementation von 802.11i

- CCMP mit TKIP

- WPA:

Controlling the MAC

Control Frames

- ToDS und FromDS beide 0, können nur von Stationen kommen und richten sich „and Medium“, nicht ans DS

- niemals fragmentiert

- keine Retransmission

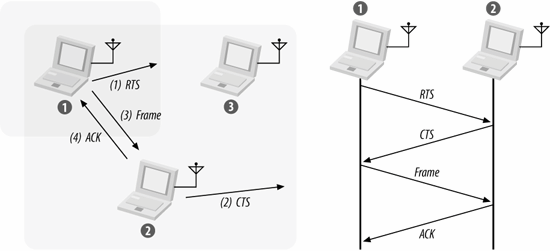

RTS/CTS

Diese dienen dem Clearing eines Channels -> Ankündigung "ich will jetzt funken".

- RTS:

- CTS:

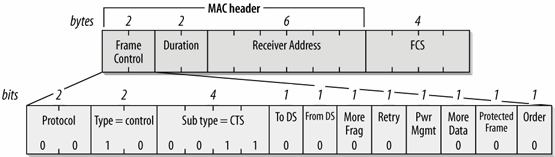

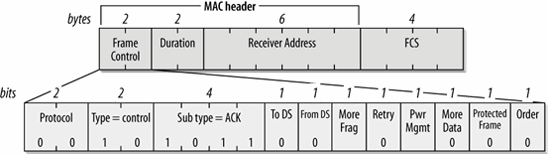

ACK

- bestätigen jeden gerichteten datenframe (plain, rts/cts-initiiert, fragmentierte frames), management frames und ps-poll frames

- QoS-Erweiterungen können Notwendigkeit der Bestätigung (jedes!) Frames lockern

Transfer von Daten

Prinzipien

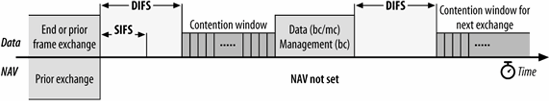

Broadcast Data, Multicast Data und Management Frames

- Management: Beacon, Probe Request, IBSS ATIM

- Datenaustausch ohne ACK's, keine Fragmentation: NAV = 0

Unicast Data (Management und Daten)

- IEEE-Jargon: directed data

- müssen ge'ACK'ed werden

- Fall 1: basic ACK, final fragment (oder keine Fragmentation):

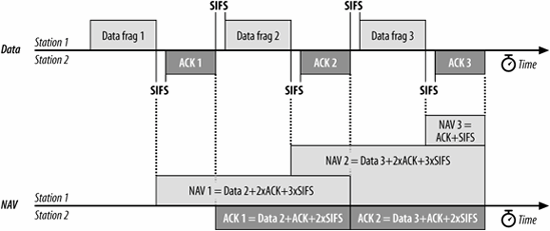

- Fall 2: Fragmentation:

- Fall 3: RTS/CTS:

[[Image:unirtscts.png]

- Fall 4: RTS/CTS mit Fragmentation:

Distribution

Integration bzw. Einkapselung von Ethernet Frames

Prinzip

- 802.11 als 802 link layer, kann alle network-layer Protokolle kapseln

- benötigt 802.2 LLC Kapselung

- 2 Methoden des Verpackens:

- 802.1H (auch „tunnel encapsulation“)

- RFC 1042 (auch „IETF encapsulation“)

- beide Abkömmlinge des 802.2 Sub-Network Access Protocol (SNAP)

- welche Methode wird gewählt?

- ursprünglich APs mit Auswahlmöglichkeit

- heute eher Übernahme von Microsofts Variante (die sogar im Zertifizierungsprogramm der WiFi Alliance als Test vorkommt)

- AppleTalk und IPX via 802.1H

- andere via RFC 1042

Ablauf des Bridging zwischen 802.11 und Ethernet

wireless -> wired

- Frame wird empfangen, Integritätscheck (physical layer check und FCS)

- Check ob weiterverarbeitet werden soll

- Frames an AP haben dessen MAC (BSSID) im 1.Adressfeld, andere MAC's sollten verworfen werden

- Duplikate werden verworfen

- Entschlüsseln von LinkLayer-Verschlüsselung

- Defragmentation

- fragmentierte Frames müssen insgesamt auf Integrität gecheckt werden

- MAC Header muss übersetzt werden

- 802.11-Zieladresse(3. Adressfeld) -> Ethernet-Zieladresse

- 802.11-Senderadr.(2. Adressfeld) -> Ethernet-Senderadresse

- Ethernet-Type-Code wird aus SNAP-Header in Ethernet-Frame kopiert; wenn Ethernet selbst SNAP benutzt, so kann kompletter SNAP-Header kopiert werden

- evtl. QoS-Flags für Verkehr aus Funknetzen im Ethernet-Frame setzen

- FCS wird für Ethernet neu berechnet

- Frame wird via Ethernet übertragen

wired -> wireless

- Frame wird empfangen, Ethernet-FCS-Check

- Check ob Frame an Station assoziiert am AP gerichtet ist

- SNAP Header wird dem Ethernet-Frame vorangestellt

- höherleveliges Paket wird mit SNAP Header umschlossen

- Type-Code wird aus Ethernet-Type-Code-Feld kopiert

- wenn Ethernet auch SNAP-Kapselung fährt, so kann komplettes SNAP-Paket benutzt werden

- Frame wird für Übertragung bereitgestellt -> Transmit-Queue

- Frame erhält Sequence Number

- Integritätscode wird generiert

- evtl. Fragmentierung, Zuweisung von Fragmentnummern

- Frame wird evtl. verschlüsselt

- 802.11 MAC Header wird gebaut

- Ethernet-Zieladresse -> 802.11-Zieladresse (1. Adressfeld)

- BSSID -> 2. Adressfeld (als Sender des Frames im WLAN)

- Ethernet-Quelladresse -> 802.11-Quelladresse (3. Adressfeld)

- Dauer der Übertragung -> Durationfeld

- Flags im Frame Control-Feld werden gesetzt

- FCS wird für 802.11 neu berechnet

- Frame wird via 802.11 übertragen