Secret Handshakes: Difference between revisions

| Line 73: | Line 73: | ||

Bob: <math>K_B = \hat e (priv_B,H_1('p65748392a'))</math> |

Bob: <math>K_B = \hat e (priv_B,H_1('p65748392a'))</math> |

||

Stimmen diese beiden Sitzungsschlüssel überein, so wissen Alice und Bob, dass sie der selben Gruppe angehören. |

Stimmen diese beiden Sitzungsschlüssel überein, so wissen Alice und Bob, dass sie der selben Gruppe angehören. |

||

<math>K_A = \hat e (H_1('xy6542678d'), priv_A)</math> |

|||

<math>= \hat e (H_1('xy6542678d'), s_G \cdot H_1('p65748392a'))</math> |

|||

<math>= \hat e (H_1('xy6542678d'), H_1('p65748392a'))^{s_G}</math> |

|||

<math>= \hat e (s_G \cdot H_1('xy6542678d'), H_1('p65748392a')</math> |

|||

<math>= \hat e (priv_B,H_1('p65748392a')) = K_B</math> |

|||

Stimmen diese Schlüssel nicht überein, so hat weder Alice noch Bob etwas über die Gruppenzugehörigkeit des jeweils anderen gelernt. |

|||

== Pairing Based Handshake Schema == |

== Pairing Based Handshake Schema == |

||

Revision as of 12:05, 11 September 2007

Einleitung

Secret Handshakes ermöglichen es die Mitgliedschaft in einer Gruppe zu authentifizieren und gleichzeitig die eigene Anonymität im Falle des Misserfolgs sicherzustellen. In der Praxis stellen sie eine Erweiterung des SSL- bzw. TLS-Handshakes dar, der lediglich dazu dient einen Session Key für eine gesicherte Kommunikation auszuhandlen.

Secret Handshakes sollen ein geeignetes Mittel darstellen um Anonymität im Netzwerk/Internet sicherzustellen und die Privatsphäre von Personen und Institutionen zu schützen. Schon im üblichen Client-Server-Szenario können sie Anwendung finden um z.B. den Inhalt von Webservern vor Fremden zu verstecken und nur berechtigten Klienten Zutritt zu verschaffen.

Mathemathische Grundlagen

Um die nachfolgende Funktionsweise eines Secret Handshakes besser zu verstehen, gehen wir zunächst kurz auf die verwendeten mathematischen Konstrukte ein.

Gruppen

Eine Gruppe G(M, *) besteht aus einer Menge M und einer Verknüpfung *. Weiterhin ist in der Menge M das neutrale Element der Gruppe G enthalten. Ein Gruppe besitzt ein inverses Element. Abschließend ist die Verknüpfung einer Gruppe assoziativ.

Bei Secret Handshakes werden allerdings zyklische Gruppen verwendet.

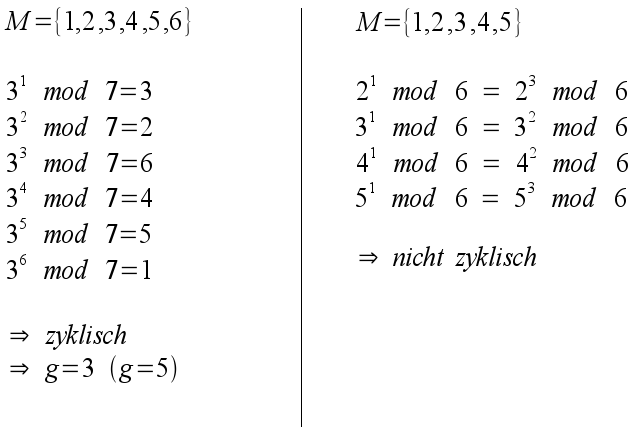

zyklische Gruppen

Eine endliche zyklische Gruppe G(M, *) heißt zyklisch, wenn die Menge M mindestens ein Element g mit der Eigenschaft M = {g¹, g², g³, ... , g^n} enthält. Man nennt g dann erzeugendes Element der Gruppe. n stellt die Ordnung der Gruppe dar. Gruppen mit einer primen Ordnung q sind immer zyklisch.

bilineare Abbildungen

Ein weiteres wichtiges Thema zum Verständnis der Secret Handshakes sind bilineare Abbildungen.

Eine Abbildung f: E x F → G nennt man bilinear, wenn folgenes gilt:

- für festes x: Die Abbildung f(x, ·): F → G ist linear.

- für festes y: Die Abbildung f(·, y): E → G ist linear.

speziell benötigte lineare Abbildung

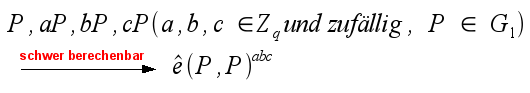

Bei den Secret Handshakes wird eine spezielle bilineare Abbildung ê: G_1 x G_1 → G_2 benötigt. Diese hat muss folgende Eigenschaften besitzen:

- G_1 und G_2 sind zyklische Gruppen mit der Primordnung q

- für alle a, b Element aus Z_q gilt: ê(aP, bQ) = ê(P, Q)^ab

Z_q soll hier für einen Restklassenring stehen.

Modifizierte Weil- und Tate-Paarungen über supersinguläre [elliptische Kurven] sind Beispiele für solche bilineare Abbildungen. Diese sind effizient berechenbar, nicht degenerativ und das bilineare Diffie-Hellman-Problem gilt für sie als schwer berechenbar.

Hashfunktionen

Für die Umsetzung der Secret Handshakes werden nun noch zwei Hashfunktionen benötigt.

erste Hashfunktion: H_1: {0,1}* → G_1

- Abbildung beliebiger Zeichenketten auf die zyklische Gruppe G_1

zweite Hashfunktion: H_2: {0,1}* → {0,1}*

- Abbildung beliebiger Zeichenketten auf Zeichenketten fester Länge

- kollisionsresistent

- z. B. SHA-1

Allgemeines Prinzip

Zunächst erhält jede der beiden Kommunikationsparteien von einem Gruppenadministrator Zugangsdatenvon für eine Gruppe in Form eines Zweier-Tupels bestehend aus einem Pseudonym und einem Secret Point aus . Jede Gruppe besitzt eines Master-Secret . Von den Pseudonymen darf nicht auf eine Kommunikationspartei geschlossen werden können.

Beispiel:

Alice' Daten:

Pseudonym:

Secret Point:

Bobs Daten:

Pseudonym:

Secret Point:

Bei einem Secret Handshakes tauschen Alice und Bob ihre Pseudonyme aus und berechnen mit Hilfe des erhaltenen Pseudonyms des anderen einen Sitzungsschlüssel.

Alice:

Bob:

Stimmen diese beiden Sitzungsschlüssel überein, so wissen Alice und Bob, dass sie der selben Gruppe angehören.

Stimmen diese Schlüssel nicht überein, so hat weder Alice noch Bob etwas über die Gruppenzugehörigkeit des jeweils anderen gelernt.

Pairing Based Handshake Schema

[TODO]

Ablauf im Detail

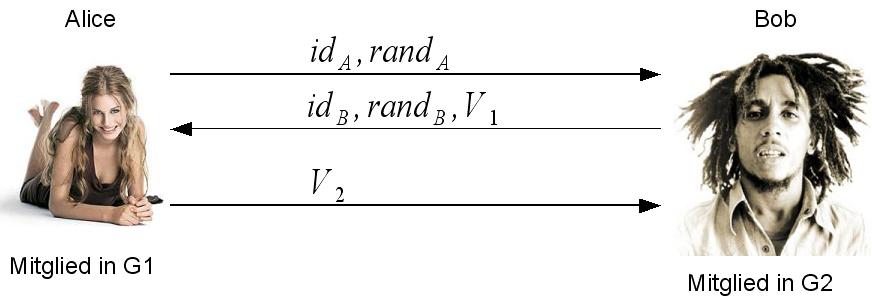

Der gesamte Handshake besteht im wesentlichen aus 3 Schritten.

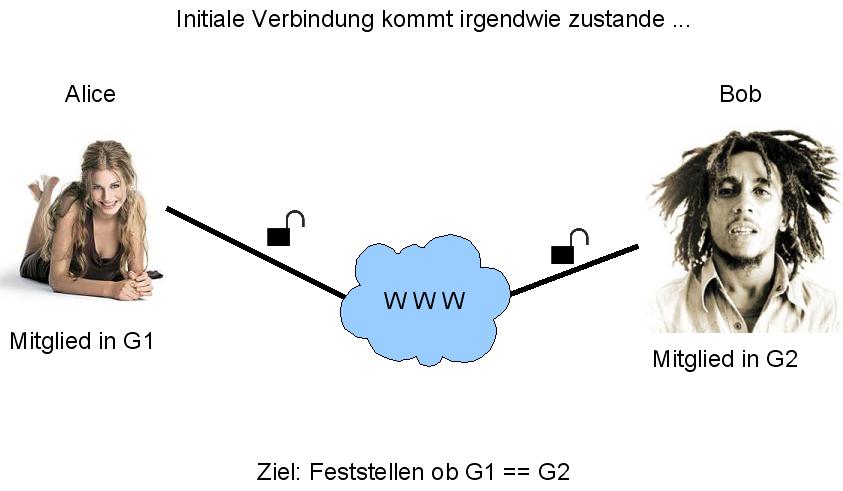

Am Anfang besteht (irgendwie) eine ungesicherte Verbindung zwischen den beiden, die den Handshake ausführen wollen.

Alice beginnt nun indem sie eines ihrer Pseudonyme auswählt und dies zusammen mit einer zufälligen Zahl an Bob übermittelt. (Schritt 1)

Bob generiert nun seinerseits eine zufällige Zahl und berechnet zusammen mit einem seiner eigenen Pseudonyme und dem dazugehörigen Secret Point die Zahl

Diese Zahl schickt er nun zusammen mit seinem Pseudonym und der zufälligen Zahl an Alice. (Schritt 2)

Alice kann jetzt mit Hilfe von und ihres eigenen Secret Points die Gruppenzugehörigkeit von Bob überprüfen indem sie noch einmal

berechnet und mit dem von Bob erhaltenen Wert vergleicht. (Man sieht, dass Fairness nicht garantiert wird, da Alice den Handshake hier bei einem Misserfolg vorzeitig abbrechen könnte und in diesem Fall schon mehr wüsste als Bob.) Im Folgenden berechnet Alice nun noch

und sendet diesen Wert an Bob. (Schritt 3)

Bob kann nun mit diesem Wert die analoge Überprüfung wie Alice vorher mit durchführen. Entweder schlagen beide Tests fehl oder beide sind erfolgreich. Im Falle des Erfolgs können nun beide für sich einen Session Key für die weitere Kommunikation aushandeln ohne ihn extra austauschen zu müssen (die gleiche Vorschrift ist natürlich nötig). Eine Möglichkeit wäre:

- (für Alice - analog für Bob)

Sicherheit gegen Abhören

[TODO]

Zusätzliche Eigenschaften

Vom vorgestellten Schema sind folgende Eigenschaften bereits umgesetzt: Forward Repudiability, Indistinguishability to Eavesdroppers, Unlinkability, Collusion Resistance und Traceability.

Forward Repudiability

Es ist trotz eines erfolgreichen Handshakes nicht möglich die Gruppenmitgliedschaft des anderen Teilnehmers nachzuweisen selbst wenn die eigenen Geheimnisse (die Secret Points) veröffentlicht werden. Der Grund dafür ist, dass ein Protokoll eines erfolgreichen Handshakes allein mit diesen Informationen generiert werden könnte, so dass dieses Protokoll keinen Beweis darstellen kann.

Indistinguishability to Eavesdroppers

Das Beobachten eines Handshakes gibt keinerlei Auskunft über die Gruppenmitgliedschaften der Beteiligten oder über den Erfolg des Handshakes. (Der Umstand weiter Kommunikation nach dem Handshakes könnte dies allerdings zunichte machen.)

Unlinkability

Die Nutzung von Listen von Pseudonymen für jeden einzelnen Nutzer macht es unmöglich, dass ein Beobachter anhand zweier (oder mehrerer) Handshakes feststellen kann, ob die gleichen Nutzer beteiligt waren. Listen von Pseudonymen erhöhen allerdings den Aufwand und könnten somit auf Grund von Performanceverbesserungen zu Lasten der Sicherheit aufgegeben werden. (Die Verwaltung von Revocation-Listen wird so wesentlich leichter.)

Collusion Resistance und Traceability

Selbst wenn eine Menge von Nutzern die eigenen Geheimnisse untereinander austauscht, bleibt das System sicher. Um das Gruppengeheimnis aus den Geheimnissen der Menge zu berechnen wäre es wiederum nötig das bilineare Diffie-Hellman-Problem zu lösen. (Collusion Resistance) Wenn andere Nutzer durch die Menge der konspirativen Nutzer korrumpiert werden, kann wenigestens einer aus dieser Menge festgestellt und anhand seiner benutzten Pseudonyme verfolgt werden. (Traitor tracing)

Rollen

Als weitere Eigenschaft sind verschiedene Rollen innerhalb der Gruppen vorstellbar. Dazu muss während der Authentifizierung nur das Pseudonym des Gegenübers mit der Rolle, die man von ihm erwartet, konkateniert werden. Der weitere Verlauf ist analog. Desweiteren sind nun natürlich alle Secret Points abhängig von Pseudonym und Rolle.

Anpassung des TLS Handshakes

[TODO]

Quellen

- Secret Handshakes from Pairing-Based Key Agreements (2003) Dirk Balfanz, Glenn Durfee, Narendar Shankar, Diana Smetters, Jessica Staddon, Hao-Chi Wong. [1]