Sicherer E-Mail Transport: Difference between revisions

| Line 2: | Line 2: | ||

== Aufbau== |

== Aufbau== |

||

Eine E-Mail besteht aus einem Header und einem Body. |

|||

===Header=== |

|||

Die wichtigsten Header die gesetzt werden sollten, um zum Beispiel nicht direkt als SPAM E-Mail eingestuft zu werden, sind Sender (), Empfänger und das Datum (date:). (Subject auch ?) |

|||

Darüber hinaus werden auch z.B. Spam Prüfungen und weitere Informationen vom SMTP Server im E-Mail Header einer E-Mail festgehalten. |

|||

===Body=== |

|||

Im Body befindet sich der eigentlich Inhalt der versendet werden soll. |

|||

== Server Kommunikation == |

== Server Kommunikation == |

||

Revision as of 19:18, 21 October 2015

Aufbau

Eine E-Mail besteht aus einem Header und einem Body.

Header

Die wichtigsten Header die gesetzt werden sollten, um zum Beispiel nicht direkt als SPAM E-Mail eingestuft zu werden, sind Sender (), Empfänger und das Datum (date:). (Subject auch ?) Darüber hinaus werden auch z.B. Spam Prüfungen und weitere Informationen vom SMTP Server im E-Mail Header einer E-Mail festgehalten.

Body

Im Body befindet sich der eigentlich Inhalt der versendet werden soll.

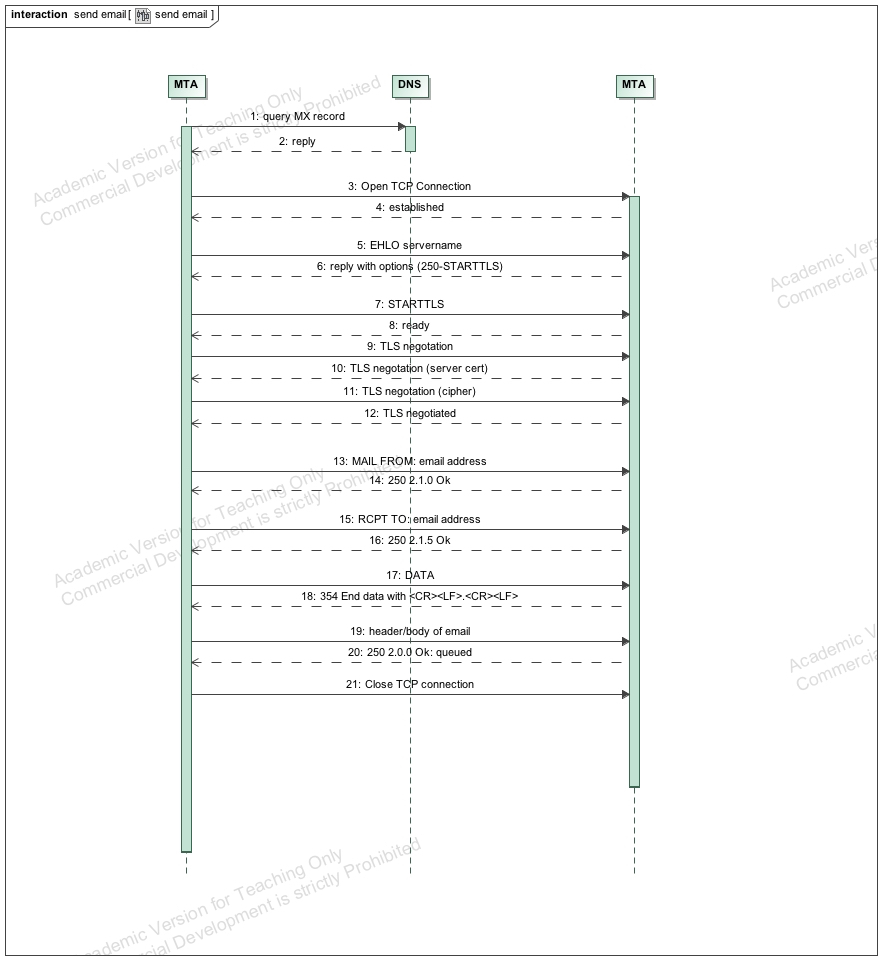

Server Kommunikation

Sicherheitstechniken

SPF

Das Secure Policy Framework (SPF) ist ein Verfahren um das Fälschen von Absenderadressen in E-Mails zu verhindern. Hierfür muss ein Ressource Record vom Typ TXT in der DNS Zone für eine Domain hinterlegt werden.

$ dig -t TXT itsec.vog3l.de itsec.vog3l.de. 291780 IN TXT "v=spf1 mx -all"

Der empfangende MTA kann nun die Felder 'MAIL-FROM' und 'HELO' aus dem E-Mail-Envelope gegen den im DNS hinterlegten SPF Record prüfen und die E-Mail entweder annehmen oder ablehnen. Es wird hierbei allerdings nicht das 'From:' Feld im Header der E-Mail geprüft.

Ein gültiger SPF Record hilft häufig auch dabei, dass E-Mails am Greylistening vorbei kommen, sowie auch einen besseren SPAM Score erzielen.

DKIM

DomainKeys Identified Mail (DKIM)

DKIM-Signature: v=1; a=rsa-sha256; c=relaxed/simple; d=itsec.vog3l.de; s=mail; t=1444297250; bh=bmY+6VYtf/CKbo/kg3vJWg5eDLYfJ8ydsGRhxgoqVn8=; h=Subject:From:To:Date:From; b=gNcTfHCGrV57qtRXukKftJre0IsXa9eaxi0vCZvkWY3WlJezjnbduuDpsfZlLYLbT ERSxXtD20vEBWGXz7PEdy9eoXzIKRT5AY4tDfwRN2KTBWgMrakS5q9JupqlOk5uzcD KXE55K2aIGuPoO20VNOJePTbY2RkLUUxs80R9Ajo=

$ dig -t TXT mail._domainkey.itsec.vog3l.de mail._domainkey.itsec.vog3l.de. 604800 IN TXT "v=DKIM1\; k=rsa\; p=MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQDWLZ/sEpdm76aQkisvQF8P6MSEUAnztt7dBCSuT2u5Q0isG743a24bS0XJGDhtibZmA/yUj7gdaia5vSrH0PB9YSKd6eHQ6KD ARQkDovhisxaj4y4esuOKiQYF3a9MFVpKMQc7rY1W+6JtvbhNJ6qkcZN8ySFxgYkqgiPZIWb1+wIDAQAB"

DNSSEC

Domain Name System Security Extensions (DNSSEC)

DANE

DNS-based Authentication of Named Entities (DANE)