The Second-Generation Onion Router: Difference between revisions

(→Zellen) |

(→Zellen) |

||

| Line 24: | Line 24: | ||

=== Zellen === |

=== Zellen === |

||

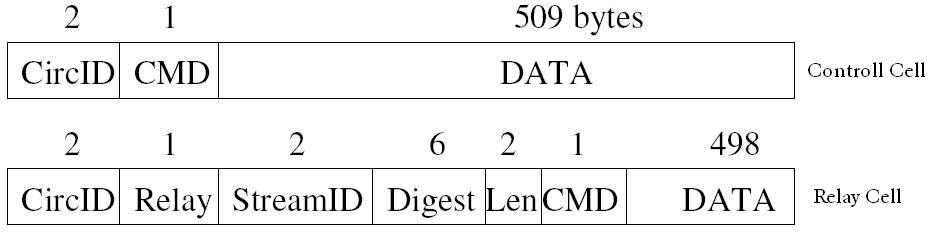

Datenpackete werden im TOR-Netzwerk Zellen genannt, haben eine feste Länge/Größe von 512 Bytes und werden wie folgt unterschieden: |

Datenpackete werden im TOR-Netzwerk Zellen genannt, haben eine feste Länge/Größe von 512 Bytes und werden wie folgt unterschieden: |

||

[[Image:cells.JPG|400px|Aufbau einer Zelle]] |

[[Image:cells.JPG|thumb|400px|Aufbau einer Zelle]] |

||

=== Verbindungstunnels und Streams === |

=== Verbindungstunnels und Streams === |

||

Revision as of 12:01, 2 August 2007

Einleitung

TODO (Worum gehts?, Geschichte, Probleme)

Konzept von TOR

Bezug zu anderen Projekten

TODO (Chaums Mixnet...)

Design-Ziele

TODO

Threat-Modell

TODO

TOR-Design

Onion Router, Onion Proxies und Schlüssel

Tor kann ausschließlich TCP-Streams verarbeiten. Das Netzwerk besteht aus Knoten, den Onion Routern (OR). Darüberhinaus gibt es noch Onion Proxies, welche eine reine Client-Lösung sind, d.h. einen OP installiert sich jeder, der TOR nur benutzen will, jedoch kein dauerhafter Knoten des Netzwerks werden will und auch nicht den Datenverkehr anderer Nutzer weiterleiten will. Onion Router hingegen nehmen auch Datenverkehr von anderen Knoten an und leiten ihn durch das Netzwerk weiter.

Jeder Onion Router besitzt einen Identity Key und einen Onion Key. Mit dem Identity Key werden TLS-Zertifikate und OR-Descriptoren (siehe [Directory Server]) signiert. Der Onion Key wird zur Entschlüsselung von Anfragen anderer Benutzer verwendet und wir auch zum Aushandeln von Sessionkeys für neue Verbindungen benötigt. Es existiert auf link-eben noch ein link-key ( vom TLS-Protokoll ), der hier aber nicht weiter betrachtet wird.

Zellen

Datenpackete werden im TOR-Netzwerk Zellen genannt, haben eine feste Länge/Größe von 512 Bytes und werden wie folgt unterschieden:

Verbindungstunnels und Streams

TODO

Quality of Service

TODO

Rendezvous Points und Hidden Services

TODO

Directory Servers

Angriffe und Angriffsabwehr

Design-Vorkehrungen

TODO (Exit-Policies, DOS-Abwehr...)