Smartcard Based Authentication: Difference between revisions

No edit summary |

mNo edit summary |

||

| Line 442: | Line 442: | ||

=Vortragsfolien & Skripte= |

=Vortragsfolien & Skripte= |

||

https://www.informatik.hu-berlin.de/~cakruege/smartcard.tar.gz |

https://www.informatik.hu-berlin.de/~cakruege/smartcard.tar.gz |

||

=Linkfarm= |

|||

Link auf http://www.driddesei.de/ |

|||

Grund: Message-ID: <44036c31$1_2@news.arcor-ip.de> |

|||

Revision as of 10:29, 28 February 2006

Einleitung

Es gibt viele Anwendungsfälle, bei denen man sich authentifizieren muss, zum Beispiel gegenüber Webseiten oder Rechnern. Dabei kommen meist Kombinationen aus Nutzername und Passwort zum Einsatz. Dieses Verfahren bietet zahlreiche Angriffspunkte: schwache Passwörter können schnell erraten werden, Nutzer schreiben ihre Passwörter auf Zettel, die an den Monitor geklebt werden usw. Smartcards umgehen viele dieser Probleme, da sie die Authentifizierung per Passwort durch ein zertifikatsbasiertes Anmeldeverfahren ersetzen können. Dadurch braucht man nicht mehr viele verschiedene Passwörter, sondern nur noch eine Karte und eine PIN. Außerdem kann eine Smartcard im Gegensatz zu einem Passwort oder einem Fingerabdruck nicht, oder nur mit sehr großem Aufwand, kopiert werden, so dass ein Verlust des Authentifizierungsmerkmals dem Benutzer sofort auffällt.

Hintergründe

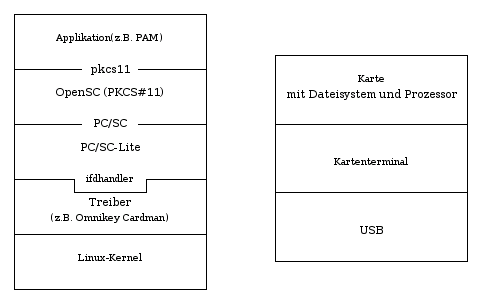

Überblick über den Software-Stack

Was ist PAM?

Ein PAM kapselt die Authentifizierung und stellt Applikationen (z.B. login, ftpd, screensaver) eine einheitliche Schnittstelle bereit, so dass man die Authentifizierungsmethode (z.B. Passwort, Biometrie, Smartcard) flexibel auswechseln kann, ohne dass Applikationen daran angepasst werden müssen.

Für jede Applikation bestimmt eine Konfigurationsdatei in /etc/pam.d/, welche Authentifizierungsmethoden sie akzeptiert. Die Konfigurationsdateien enthalten mindestens 3 Spalten. In der ersten steht der Modultyp (auth, account, password, session), in der zweiten steht die Modulsteuerung (required, requisite, sufficient, optional) und in der dritten der Name des Moduls. Es können weitere Spalten mit Modulparametern folgen.

Was ist OpenSC?

OpenSC ist eine Sammlung von Bibliotheken, die der Kommunikation mit Smartcards dient. Unter anderem werden die Standards PKCS#11 (Cryptoki) und PKCS#15 implementiert.

Was ist PKCS#11?

PKCS#11 ist ein Standard, der eine Programmierschnittstelle für Security Tokens wie z.B. Smartcards definiert.

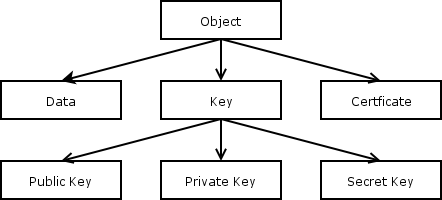

Aus Sicht von PKCS#11 ist solch ein Token ein Gerät, das Objekte speichert und darauf kryptografische Funktionen ausführen kann. Solche Objekte können Daten, Zertifikate oder Schlüssel sein und Objekte können privat oder öffentlich sein.

2 Arten von Nutzern können mit den Token umgehen, der normale Nutzer und der sogenannte Security Officer (SO). Der normale Benutzer ist der, der die Karte benutzen soll, nur er hat z.B. Zugriff auf private Objekte. Der SO ist für die Initialisierung der Karte zuständig und hat nur Zugriff auf öffentliche Objekte.

Applikationen kommunizieren mit dem Token über Sessions, wobei es sowohl read/write-Sessions als auch read-only-Sessions gibt. Eine Session kann sich als SO oder Nutzer einloggen und je nach Berechtigung Objekte lesen, erzeugen oder manipulieren oder sie kann kryptografische Operationen ausführen. Die Applikation führt den Zugriff auf das Token über Handles (vergleichbar Filehandles) aus, wobei man Session-Handles, die die jeweilige Session identifizieren, und Object-Handles, mit denen man auf Objekte zugreifen kann, unterscheidet. Eine Applikation kann gleichzeitig mehrere Sessions für ein Token offen haben, wobei diese sich immer im gleichen Zustand befinden (z.B. alle public, user oder SO).

Man kann Objekte so markieren, dass man sie nicht mehr von der Karte exportieren kann (z.B. den privaten Schlüssel).

Was ist PKCS#12?

PKCS#12 ist ein Containerformat, mit dem man Zertifikate und Schlüssel in eine Datei bringen kann, um diese dann zum Beispiel auf eine Smartcard oder ein Backupmedium zu kopieren.

Was ist PKCS#15?

PKCS#15 ist ein Standard, der definiert, wie man Zertifikate, Schlüssel und andere Daten auf Smartcards speichert.

Was ist PCSC-Lite?

PCSC-Lite ist eine Implementierung von PC/SC. PC/SC abstrahiert den Card Reader, so dass eine Applikation, die auf einen Card Reader zugreifen will, dessen Details nicht kennen muss.

Was ist ein IFD-Handler?

Der IFD-Handler ist eine Low-Level-Software, die den Zugriff auf die I/O-Channels des Smart Card Readers unterstützt.

Was sind CA?

Eine CA (Certification Authority) ist eine Stelle, die digitale Zertifikate ausstellt. Ein solches Zertifikat ist eine durch die digitale Signatur der CA beglaubigte Zuordnung von einem öffentlichen Schlüssel zu einer Person oder Organisation.

Dabei bilden verschiedene CAs eine baumartige Hierarchie. Die Root-CA bildet die Wurzel, die ihr Zertifikat als einzige Stelle selbst signiert, da es keine übergeordnete Stelle gibt. Für die CAs auf den Stufen darunter signiert jeweils die nächsthöhere Stelle das CA-Zertifikat. Die Blätter des Baums bilden die Nutzerzertifikate, die ihrerseits keine Zertifikate mehr ausstellen können. Auf diese Weise bilden sich sogenannte Chains of Trust.

Was passiert beim Login?

- pam_modul sucht nach Smartcard

- PIN wird an Karte übergeben (Login auf Karte)

- Private Key wird gesucht

- X509 Zertifikat wird gesucht

- Zertifikat wird verifiziert

- prüfen auf zurückgezogenes Zertifikat

- Mapping von Zertifikat auf User

- auf dem PC wird eine 128 Byte Zufallszahl erzeugt (diese wird gehashed)

- die Karte signiert den Hash

- Die Signatur wird durch den PC verifiziert

- Logout auf Karte

- User auf PC erfolgreich eingeloggt

Was wird gebraucht?

Hardware

- Cardreader (z.B. Omnikey Cardman 2020 USB, http://www.omnikey.com/)

- Smartcard (z.B. Schlumberger Cryptoflex 32k e-gate, http://www.axalto.com/)

Software

- SuSE 9.3 Professional

http://www.novell.com/products/linuxprofessional/downloads/ftp/germ_mirrors.html - Treiber (Kernelmodul) für den SmartCard Reader

http://www.omnikey.com/ - Support - Downloads - PCSC-Lite 1.2.9 Beta 6 (schon enthalten)

- OpenCT 0.6.2-4 (schon enthalten)

- OpenSC 0.9.6 (das bei SuSE 9.3 enthaltene OpenSC 0.9.4-4 ist kaputt)

http://www.opensc.org/download.php - pam_PKCS11

http://www.opensc.org/pam_pkcs11/- pam-devel (schon enthalten)

- openldap2-devel (schon enthalten)

- openssl 0.9.7e-3 (schon enthalten)

- openssl-devel 0.9.7e-3

- Apt for SuSE (nicht notwendig, aber sehr praktisch)

http://linux01.gwdg.de/apt4rpm/ - stow (nicht notwendig, aber sehr praktisch)

http://www.gnu.org/software/stow/stow.html

Installation

SuSE

- SuSE 9.3 Standard-System mit KDE, C/C++ Compiler (komplett), kernel-sources, Erfahrener Benutzer (komplett)

- Onlineupdate

- Reboot (wg. Kernelupdate)

apt4suse

cd wget http://linux01.gwdg.de/~scorot/install-apt4suse.rpm rpm -Uvh install-apt4suse.rpm install-apt4suse

stow

Da wir keine aktuellen RPMs von OpenSC und pam_PKCS11 für SuSE gefunden haben und es uns auch nicht gelungen ist welche zu erzeugen, benutzten wir im folgenden Stow:

GNU Stow is a program for managing the installation of software packages, keeping them separate (/usr/local/stow/emacs vs. /usr/local/stow/perl, for example) while making them appear to be installed in the same place (/usr/local).[1]

apt-get install stow mkdir /usr/local/stow

omnikey

- Download: http://www.omnikey.com/ - Support - Downloads

- Installation mit Parameter --nopcscd, da die Prüfung, ob PCSC schon enthalten ist, bei beta6 fehlschlägt

cd tar xfz cm2020_installer_v2_4_0_src.tar.gz cd cm2020_installer_v2_4_0_src ./install --nopcscd ln -s /usr/local/pcsc/drivers/ifd-cm2020.bundle/ /usr/lib/readers/ mknod /dev/usb/cm0 c 180 224

opensc

apt-get install openssl-devel pam-devel openldap2-devel cd wget http://www.opensc.org/files/opensc-0.9.6.tar.gz tar xfz opensc-0.9.6.tar.gz cd opensc-0.9.6 ./configure --prefix=/usr/local/stow/opensc-0.9.6 make make install cp etc/opensc.conf /etc/opensc.conf cd /usr/local/stow/ stow opensc-0.9.6 mkdir /usr/local/stow/opensc-0.9.6/etc ln -s --backup /etc/opensc.conf /usr/local/stow/opensc-0.9.6/etc/opensc.conf

Pfad in /etc/opensc.conf wie folgt anpassen:

profile_dir = /usr/local/share/opensc

openssl

mkdir /etc/openssl /etc/openssl/certs /etc/openssl/crl /etc/openssl/private /etc/openssl/pkcs12 chmod 700 /etc/openssl/private/ /etc/openssl/pkcs12/

die Datei /etc/ssl/openssl.cnf anpassen

[ CA_default ] dir = /etc/openssl

[ req ] req_extensions = v3_req [ v3_req ] basicConstraints = critical,CA:FALSE

pam_PKCS11

cd wget http://www.dit.upm.es/~jantonio/pam-pkcs11/downloads/pkcs11_login-0.5.1.tar.gz tar xfz pkcs11_login-0.5.1.tar.gz cd pkcs11_login-0.5.1 ./configure --prefix=/usr/local/stow/pkcs11_login-0.5.1 make make install mkdir /etc/pkcs11 cp etc/pam_pkcs11.conf.example /etc/pkcs11/pam_pkcs11.conf cd /usr/local/stow/ stow pkcs11_login-0.5.1

pam_pkcs11.conf editieren und alle Pfade anpassen: /usr/ -> /usr/local/

use_first_pass = true; ca_dir = /etc/openssl; crl_dir = /etc/openssl/crl; crl_policy = offline;

Debugging:

wenig Debug (Debugging des PAM-Moduls):

/etc/pkcs11/pam_pkcs11.conf

debug = true

starkes Debug (Debugging mit Hilfe von pkcs11-spy):

/etc/pkcs11/pam_pkcs11.conf

pkcs11_module opensc {

#module = /usr/local/lib/pkcs11/opensc-pkcs11.so;

module = /usr/local/lib/pkcs11/pkcs11-spy.so;

.

.

.

/etc/opensc.conf

app pkcs11-spy {

spy {

output = /root/pkcs11-spy.log;

module = /usr/lib/pkcs11/opensc-pkcs11.so;

}

}

Skripte

Die folgenden Skripte erzeugen eine CA bzw. Clientzertifikate und schreiben letztere auf die Karte. Die privaten Schlüssel und die CSRs könnten auch direkt auf den Karten generiert werden, bei unseren Tests hängte sich aber das komplette System auf. Auf den Rechnern an denen man sich anmelden will muss und sollte nur das cacert vorhanden sein.

makeca.sh

Code

#!/bin/sh echo "Lösche /etc/openssl ..." rm -rf /etc/openssl echo "Erzeuge Verzeichnisse..." mkdir /etc/openssl cd /etc/openssl mkdir certs crl private pkcs12 chmod 700 private/ chmod 700 pkcs12/ echo "Erzeuge CAkey..." openssl genrsa -aes256 -out private/cakey.pem 2048 echo "Erzeuge CAcert..." openssl req -new -x509 -days 3650 -key private/cakey.pem -out cacert.pem -set_serial 1 \ -subj '/C=DE/ST=Berlin/L=Berlin/O=Humboldt-Universitaet zu Berlin/OU=Informatik/OU=ca-test/CN=ca' touch index.txt echo 01 > serial make_hash_link.sh /etc/openssl/ echo "Erzeuge Certificate Revocation List..." openssl ca -gencrl -out /etc/openssl/crl/crl.pem make_hash_link.sh /etc/openssl/crl/

Erläuterung

openssl genrsa -aes256 -out private/cakey.pem 2048

genrsa generiert einen privaten RSA-Schlüssel

-aes256 verschlüsselt den Schlüssel mit AES 256 Bit

-out schreibt den Schlüssel in eine Datei

2048 ist die Größe des Schlüssels in Bit

openssl req -new -x509 -days 3650 -key private/cakey.pem -out cacert.pem -set_serial 1 \ -subj '/C=DE/ST=Berlin/L=Berlin/O=Humboldt-Universitaet zu Berlin/OU=Informatik/OU=ca-test/CN=ca'

req stellt einen Request für ein Zertifikat

-new zeigt an, dass es sich um einen Request für ein neues Zertifikat handelt

-x509 sorgt dafür, dass statt einem Request ein selbstsigniertes Zertifikat erzeugt wird

-days Gültigkeit des Zertifikats in Tagen

-key der Schlüssel, mit dem das Zertifikat signiert wird

-out Datei, in die das Zertifikat geschrieben wird

-set_serial Seriennummer für das Zertifikat

-subj Subject für das Zertifikat

make_hash_link.sh /etc/openssl/

Erzeugt ein Hashfile für pam_pkcs11

openssl ca -gencrl -out /etc/openssl/crl/crl.pem

ca -gencrl generiert eine CRL auf Basis der index.txt

makeclient.sh

Code

#!/bin/sh

if [ "x"$1 == "x" ]; then

echo "Bitte einen Clientparameter angeben."

else

cd /etc/openssl

echo "Erzeuge Client-Key und CSR..."

openssl req -new -newkey rsa:1024 -out certs/${1}csr.pem -nodes -keyout private/${1}key.pem \

-days 365 -subj \

'/C=DE/ST=Berlin/L=Berlin/O=Humboldt-Universitaet zu Berlin/OU=Informatik/OU=ca-test CN='${1}

echo "Erzeuge Client-Cert..."

openssl x509 -req -in certs/${1}csr.pem -out certs/${1}cert.pem -CA cacert.pem \

-CAkey private/cakey.pem -CAserial /etc/openssl/serial

rm certs/${1}csr.pem

echo "PKCS#12-File erzeugen..."

openssl pkcs12 -export -chain -out pkcs12/${1}.pkcs12 -in certs/${1}cert.pem \

-inkey private/${1}key.pem -CAfile cacert.pem -passout pass:

fi

Erläuterung

openssl req -new -newkey rsa:1024 -out certs/${1}csr.pem -nodes -keyout private/${1}key.pem \

-days 365 -subj \

'/C=DE/ST=Berlin/L=Berlin/O=Humboldt-Universitaet zu Berlin/OU=Informatik/OU=ca-test CN='${1}

-newkey erzeugt einen neuen privaten Schlüssel

-nodes erzeugten Schlüssel nicht symmetrisch verschlüsseln

-keyout Datei, in die der neu erzeugte Schlüssel geschrieben wird

openssl x509 -req -in certs/${1}csr.pem -out certs/${1}cert.pem -CA cacert.pem \

-CAkey private/cakey.pem -CAserial /etc/openssl/serial

x509 erzeugt ein Zertifikat gemäß Standard x509

-req gibt an, dass man einen bestehenden Request angibt, der signiert und ausgegeben werden soll

-in gibt den zu signierenden Request an

-out Datei, in die das erzeugte Zertifikat ausgegeben werden soll

-CA Zertifikat der CA, die das Zertifikat signiert

-CAkey Schlüssel der CA, die das Zertifikat signiert

-CAserial Seriennummerndatei

openssl pkcs12 -export -chain -out pkcs12/${1}.pkcs12 -in certs/${1}cert.pem \

-inkey private/${1}key.pem -CAfile cacert.pem -passout pass:

pkcs12 erstellt eine Datei nach Standard PKCS#12

-export gibt an, dass eine PKCS#12-Datei erzeugt werden soll (und nicht nur geparst)

-chain es wird versucht, die gesamte Zertifikatskette einzubinden

-out Dateiname für die PKCS#12-Datei

-in Zertifikat, dass in den PKCS#12-Container geschrieben werden soll

-inkey privater Schlüssel, der in den PKCS#12-Container geschrieben werden soll

-CAfile CA-Zertifikat, das in den PKCS#12-Container geschrieben werden soll

-passout Passphrase, mit der ausgegebene private Schlüssel verschlüsselt werden

Writecard

writecard.sh

Diese Variante des Skripts verwendet das onepin-Profil, so dass es für die Karte nur eine einzige PIN gibt, es findet keine Unterscheidung zwischen User-PIN und SO-PIN statt.

Code

#!/bin/sh

if [ "x"$1 == "x" ] || [ "x"$2 == "x" ]; then

echo "usage: ./writecard.sh <username> <pin>"

echo

else

cd /etc/openssl

echo "Karte loeschen und neu anlegen..."

pkcs15-init -E -C -p pkcs15+onepin --pin ${2} --puk 4321 -T

echo "Daten auf Karte uebertragen..."

pkcs15-init -S pkcs12/${1}.pkcs12 -f PKCS12 -a 1 --pin ${2} -T

fi

Erläuterung

pkcs15-init -E -C -p pkcs15+onepin --pin ${2} --puk 4321 -T

-E Smartcard löschen

-C bewirkt, dass auf der Smartcard eine PKCS#15-Struktur angelegt wird

-p angeben eines Profils

-pin PIN für die Smartcard

-puk PUK für die Smartcard

-T verwende Standard Transport Key

pkcs15-init -S pkcs12/${1}.pkcs12 -f PKCS12 -a 1 --pin ${2} -T

-S lädt angegebenen privaten Schlüssel auf die Smartcard

-f gibt das Key File Format an

-a gibt die ID der zu erzeugenden PIN an

so_writecard.sh

Bei dieser Variante des Skripts wird zwischen User-PIN und SO-PIN entschieden.

Code

#!/bin/sh

if [ "x"$1 == "x" ] || [ "x"$2 == "x" ] || [ "x"$3 == "x" ] || [ "x"$4 == "x" ] || [ "x"$5 == "x" ]; then

echo "usage: ./writecard.sh <username> <so-pin> <so-puk> <pin> <puk>"

echo

else

cd /etc/openssl/

pkcs15-init -E -C --so-pin ${2} --so-puk ${3} -T

pkcs15-init -P -l "User-PIN" -a 1 --pin ${4} --puk ${5} -T --so-pin ${2}

pkcs15-init -S pkcs12/${1}.pkcs12 -f PKCS12 -a 1 --pin ${4} -T --so-pin ${2}

fi

Erläuterung

pkcs15-init -E -C --so-pin ${2} --so-puk ${3} -T

--so-pin SO-PIN, die verwendet werden soll

--so-puk SO-PUK, die verwendet werden soll

pkcs15-init -P -l "User-PIN" -a 1 --pin ${4} --puk ${5} -T --so-pin ${2}

-P neue PIN anlegen

-l Label für die neue PIN

-a ID für die zu erzeugende PIN

revokeclient.sh

Code

#!/bin/sh

echo "Clientzertifikat zurückziehen..."

openssl ca -revoke /etc/openssl/certs/${1}cert.pem

echo "Erzeuge Certificate Revocation List..."

openssl ca -gencrl -out /etc/openssl/crl/crl.pem

make_hash_link.sh /etc/openssl/crl/

Erläuterung

openssl ca -revoke /etc/openssl/certs/${1}cert.pem

Zieht ein Zertifikat zurück

openssl ca -gencrl -out /etc/openssl/crl/crl.pem

Neuerzeugen der CRL

make_hash_link.sh /etc/openssl/crl/

Hash erzeugen

changepin.sh

Code

#!/bin/sh pkcs15-tool --change-pin

Erläuterung

selbsterklärend

listcard.sh

Code

#!/bin/sh pkcs15-tool --list-pins -c -C -k --list-public-keys

Erläuterung

--listpins listet PINs auf

-c liste Zertifikate auf

-C liste Datenobjekte

-k listet Private Keys

--list-public-keys listet Public Keys

unblock.sh

Code

#!/bin/sh pkcs15-tool -u -a 1

Erläuterung

-u PIN entsperren

-a ID der zu entsperrenden PIN

pam

/etc/pam.d/login und /etc/pam.d/xdm editieren am Anfang folgende 2 Zeilen einfügen

auth sufficient pam_unix2.so auth sufficient pam_pkcs11.so

und Ende folgende Zeile einfügen

auth required pam_deny.so

Glossar

- CA

- Certification Authority, Zertifizierungsstelle

- CRL

- Certificate Revocation List

- Cryptoki

- Cryptographic Token Interface

- CSR

- Certificate Signing Request

- ICC

- Integrated Circuit Card, z.B. Smartcard

- IDF

- Interface Device, z.B. Smart Card Reader

- PAM

- Pluggable Authentication Module

- PC/SC

- Personal computer/Smart Card

- PIN

- Personal Identification Number

- PKCS

- Public-Key Cryptography Standards

- PUK

- Pin Unlocking Key

- SO

- Security Officer

Quellen

RSA-Labs - PKCS

PKCS #11: Cryptographic Token Interface Standard

PKCS #12: Personal Information Exchange Syntax Standard

PKCS #15: Cryptographic Token Information Format Standard

OpenSC

OpenSSL

Gemplus (PC/SC)

PC/SC Workgroup

Handbuch der Chipkarten von Wolfgang Rankl, Wolfgang Effing

OpenCA Labs

Vortragsfolien & Skripte

https://www.informatik.hu-berlin.de/~cakruege/smartcard.tar.gz

Linkfarm

Link auf http://www.driddesei.de/ Grund: Message-ID: <44036c31$1_2@news.arcor-ip.de>